Di era digital yang semakin terhubung, Virtual Private Network (VPN) telah menjadi alat yang sangat diandalkan bagi jutaan pengguna internet di seluruh dunia. Banyak yang mengandalkan VPN sebagai benteng pertahanan utama untuk melindungi privasi mereka, mengamankan data, dan mencegah situs web atau pihak ketiga melacak aktivitas online. Anggapan umum adalah bahwa dengan mengaktifkan VPN, seseorang secara otomatis menjadi sepenuhnya anonim dan tidak terlacak di internet. Namun, realitasnya jauh lebih kompleks. Meskipun VPN secara drastis dapat meningkatkan privasi online, penting untuk dipahami bahwa ia tidak serta-merta membuat seseorang benar-benar anonim atau kebal terhadap semua bentuk pelacakan. Sebagian besar situs web, terutama yang didukung oleh ekosistem periklanan digital yang canggih, menggunakan teknik pelacakan yang sangat maju yang masih mampu mengumpulkan sejumlah besar data pengguna, bahkan saat VPN sedang aktif. Pemahaman mendalam tentang cara kerja VPN, metode pelacakan modern, dan langkah-langkah tambahan yang diperlukan adalah kunci untuk mencapai tingkat privasi yang lebih tinggi di dunia maya.

Memahami Cara Kerja VPN sebagai Fondasi Privasi

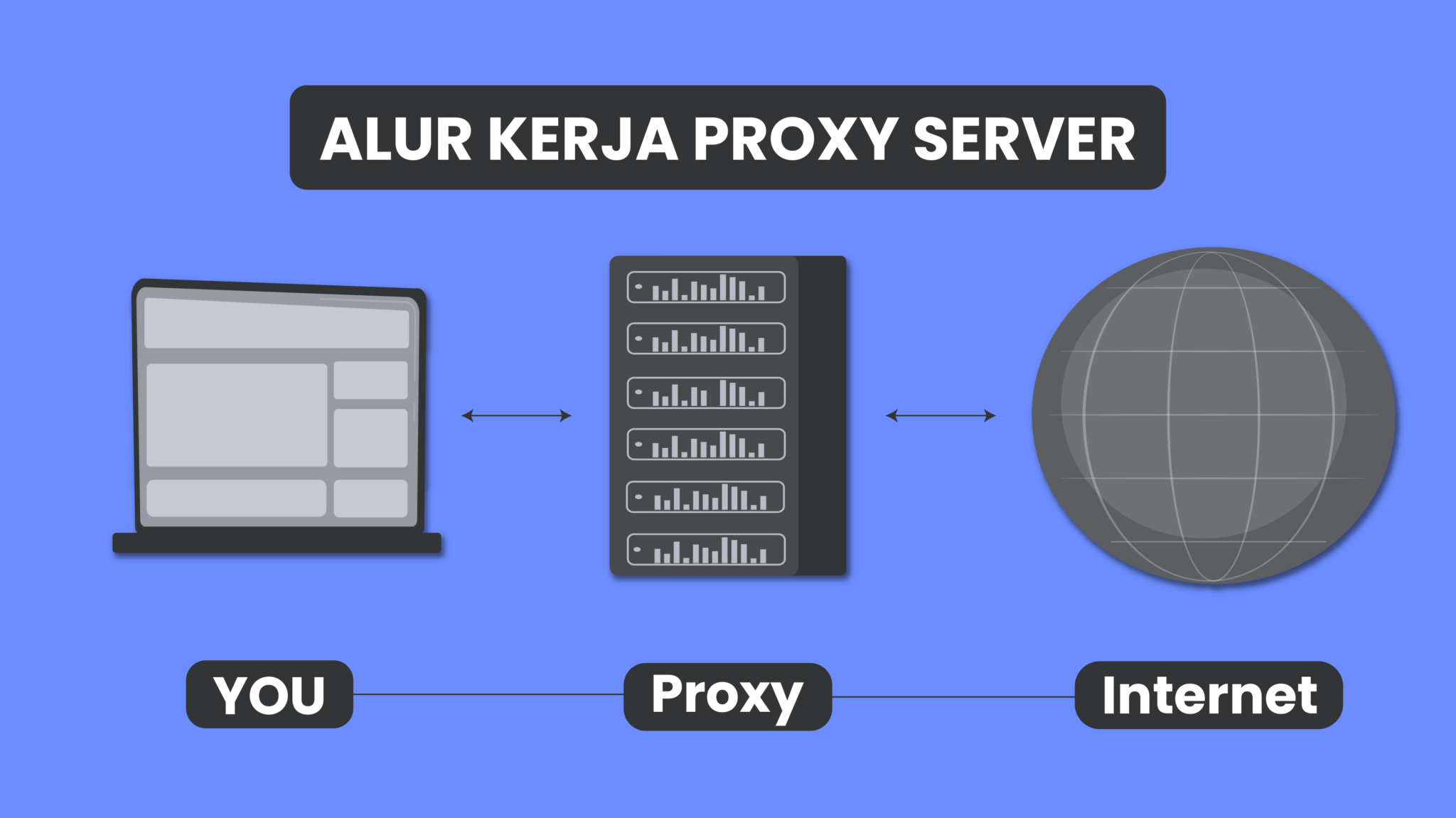

Secara fundamental, VPN bekerja dengan cara menciptakan "terowongan" terenkripsi antara perangkat pengguna dan server VPN. Ketika pengguna terhubung ke VPN, semua lalu lintas internet dari perangkat mereka akan melewati terowongan aman ini sebelum mencapai internet publik. Proses ini melibatkan beberapa langkah krusial:

- Enkripsi Lalu Lintas: Data yang dikirim dari perangkat pengguna dienkripsi menggunakan protokol keamanan canggih (seperti AES-256), menjadikannya tidak terbaca oleh pihak yang tidak berwenang, termasuk Penyedia Layanan Internet (ISP) pengguna, peretas, atau pengawasan pemerintah.

- Pengalihan Melalui Server Aman: Lalu lintas internet yang terenkripsi kemudian dialihkan melalui server VPN yang berlokasi di berbagai belahan dunia. Server ini bertindak sebagai perantara antara pengguna dan situs web atau layanan yang mereka akses.

- Penyembunyian Alamat IP Asli: Saat lalu lintas internet keluar dari server VPN dan menuju tujuan akhirnya (misalnya, sebuah situs web), alamat IP yang terlihat oleh situs web tersebut adalah alamat IP server VPN, bukan alamat IP asli pengguna. Ini secara efektif menyembunyikan lokasi fisik dan identitas jaringan pengguna yang sebenarnya.

Proses ini menciptakan ilusi bahwa aktivitas internet berasal dari lokasi server VPN, bukan dari lokasi pengguna yang sebenarnya. Manfaat utama dari mekanisme ini adalah peningkatan privasi dan keamanan: data terenkripsi melindungi informasi sensitif dari intersepsi, dan penyembunyian alamat IP mencegah situs web atau pengiklan mengidentifikasi lokasi geografis pengguna atau melacak riwayat penjelajahan mereka secara langsung berdasarkan IP. Selain itu, VPN juga dapat membantu melewati pembatasan geografis konten dan mengamankan koneksi saat menggunakan Wi-Fi publik yang tidak aman. Namun, perlu ditekankan bahwa meskipun VPN dapat mencegah situs web melihat langsung alamat IP asli pengguna, ia bukanlah solusi yang sempurna terhadap semua bentuk pelacakan.

Mengapa VPN Bukan Solusi Anonimitas Penuh: Kedalaman Pelacakan Digital

Meskipun VPN adalah alat yang ampuh, ia tidak menghilangkan semua metode pelacakan yang digunakan oleh situs web dan perusahaan teknologi. Pelacakan digital telah berkembang jauh melampaui sekadar mengidentifikasi alamat IP. Situs web menggunakan berbagai metode canggih yang, dalam beberapa kasus, dapat melewati perlindungan yang ditawarkan oleh VPN atau mengidentifikasi pengguna melalui cara lain. Berikut adalah beberapa metode pelacakan umum yang dapat mengurangi anonimitas, bahkan saat VPN aktif:

-

Cookies dan Supercookies:

- Cookies: Ini adalah file teks kecil yang ditempatkan situs web di browser pengguna untuk menyimpan informasi. Ada dua jenis utama: first-party cookies (dari situs yang sedang dikunjungi) dan third-party cookies (dari domain lain, sering digunakan untuk pelacakan lintas situs oleh pengiklan). Meskipun VPN menyembunyikan IP, cookies yang sudah ada di browser Anda (atau yang baru ditempatkan saat Anda terhubung ke VPN) masih dapat digunakan untuk melacak aktivitas Anda. Jika Anda masuk ke akun tertentu (misalnya, media sosial atau Gmail) saat menggunakan VPN, platform tersebut akan menggunakan cookies untuk mengidentifikasi Anda sebagai pengguna yang sama, terlepas dari perubahan IP.

- Supercookies/Evercookies: Ini adalah bentuk pelacakan yang lebih persisten dan sulit dihapus. Mereka dapat disimpan di lokasi yang berbeda di luar direktori cookies standar browser (misalnya, LocalStorage, IndexedDB, HSTS, ETag, Flash cookies). Jika satu bentuk supercookie dihapus, yang lain dapat "membangkitkannya" kembali. Mereka jauh lebih efektif dalam mengidentifikasi pengguna secara unik dan bertahan lama.

-

Browser Fingerprinting:

- Metode ini tidak mengandalkan IP atau cookies, melainkan mengumpulkan kombinasi unik dari karakteristik perangkat dan browser Anda. Ini termasuk jenis browser, sistem operasi, resolusi layar, daftar font yang terinstal, plug-in, bahasa, zona waktu, informasi hardware (GPU, CPU), dan bahkan bagaimana browser merender grafik (Canvas fingerprinting).

- Kombinasi data ini sangat mungkin unik untuk perangkat Anda, menciptakan "sidik jari" digital yang dapat mengidentifikasi Anda secara akurat bahkan saat alamat IP Anda berubah. VPN tidak menyembunyikan karakteristik perangkat dan browser Anda, sehingga Anda tetap rentan terhadap pelacakan jenis ini.

-

Login Akun dan Asosiasi Data:

- Ini adalah salah satu cara paling efektif untuk melacak pengguna. Jika Anda masuk ke akun media sosial (Facebook, Google, Twitter), layanan email, atau platform e-commerce (Amazon, Tokopedia) saat menggunakan VPN, platform tersebut akan secara langsung mengaitkan semua aktivitas penjelajahan Anda dengan profil pengguna Anda yang sudah ada.

- Meskipun VPN menyembunyikan alamat IP Anda dari situs web lain, platform tempat Anda masuk sudah tahu siapa Anda. Mereka dapat melacak aktivitas Anda di situs mereka sendiri dan, melalui widget media sosial atau piksel pelacakan yang disematkan di situs web pihak ketiga, bahkan dapat melacak Anda di luar platform mereka.

-

Skrip Pelacakan Pihak Ketiga dan Web Beacons:

- Banyak situs web menggunakan skrip pelacakan yang disediakan oleh pihak ketiga (misalnya, Google Analytics, iklan dari AdSense, atau Facebook Pixel) untuk mengumpulkan data pengguna. Skrip ini dapat menyimpan pengenal unik di browser Anda atau mengumpulkan data perilaku yang kemudian dikaitkan dengan profil Anda, melewati perubahan alamat IP yang ditawarkan oleh VPN.

- Web beacons (juga dikenal sebagai tracking pixels) adalah gambar transparan berukuran satu piksel yang disematkan di halaman web atau email. Mereka digunakan untuk melacak ketika halaman web atau email dibuka, mengumpulkan informasi seperti alamat IP (meskipun VPN menyembunyikan ini), waktu akses, dan jenis browser. Meskipun IP disembunyikan oleh VPN, kehadiran beacon menunjukkan bahwa konten telah diakses.

-

DNS Leaks dan WebRTC Leaks:

- DNS Leaks: Terkadang, karena konfigurasi VPN yang salah atau bug, permintaan DNS (Domain Name System) Anda dapat bocor di luar terowongan VPN dan langsung ke ISP Anda. Ini berarti ISP Anda masih dapat melihat situs web apa yang Anda kunjungi, meskipun lalu lintas lainnya dienkripsi.

- WebRTC Leaks: Web Real-Time Communication (WebRTC) adalah teknologi yang memungkinkan komunikasi real-time di browser. Namun, ia dapat secara tidak sengaja mengungkapkan alamat IP asli Anda, bahkan saat VPN aktif, karena cara kerjanya dalam membangun koneksi peer-to-peer.

Strategi Komprehensif untuk Meningkatkan Privasi Online

Mengingat kompleksitas pelacakan digital, pengguna harus mengambil langkah-langkah tambahan selain hanya menggunakan VPN untuk memaksimalkan privasi mereka. Pendekatan multi-lapis sangat penting untuk membangun benteng privasi yang lebih kuat:

- Pilih Browser yang Berfokus pada Privasi: Gunakan browser seperti Brave, Mozilla Firefox (dengan Enhanced Tracking Protection diaktifkan), atau Tor Browser. Browser-browser ini dirancang untuk memblokir pelacak dan fingerprinting secara default.

- Konfigurasi Pengaturan Browser: Pergi ke pengaturan browser Anda dan:

- Nonaktifkan third-party cookies secara default.

- Aktifkan fitur "Do Not Track" (meskipun efektivitasnya bervariasi karena situs web tidak wajib mematuhinya).

- Hapus riwayat penjelajahan, cache, dan cookies secara teratur atau konfigurasikan browser untuk menghapusnya setiap kali ditutup.

- Gunakan Ekstensi Browser Peningkat Privasi: Pasang ekstensi yang andal seperti:

- uBlock Origin atau AdGuard: Untuk memblokir iklan dan pelacak.

- Privacy Badger: Untuk mengidentifikasi dan memblokir pelacak pihak ketiga.

- HTTPS Everywhere: Untuk memastikan koneksi terenkripsi (HTTPS) ke situs web yang mendukungnya.

- Decentraleyes: Untuk mencegah pelacakan melalui jaringan pengiriman konten (CDN).

- WebRTC Leak Shield: Untuk mencegah kebocoran IP melalui WebRTC.

- Gunakan Mesin Pencari yang Berfokus pada Privasi: Alih-alih Google, pertimbangkan DuckDuckGo atau Startpage, yang tidak melacak riwayat pencarian Anda.

- Pikirkan Dua Kali Sebelum Login: Hindari login ke akun pribadi (terutama media sosial dan email) saat Anda ingin melakukan penjelajahan yang sangat anonim. Pertimbangkan untuk menggunakan profil browser terpisah atau mode incognito untuk aktivitas tersebut.

- Gunakan Email Terenkripsi: Untuk komunikasi sensitif, gunakan layanan email yang menyediakan enkripsi end-to-end seperti ProtonMail atau Tutanota.

- Waspadai Perilaku Online:

- Jangan mengeklik tautan yang mencurigakan.

- Batasi informasi pribadi yang Anda bagikan di media sosial dan forum publik.

- Pertimbangkan dampak privasi dari aplikasi dan layanan yang Anda gunakan.

- Manajemen Kata Sandi yang Kuat: Gunakan kata sandi yang kuat dan unik untuk setiap akun Anda, dan pertimbangkan untuk menggunakan pengelola kata sandi. Aktifkan autentikasi dua faktor (2FA) di mana pun tersedia.

- Pertimbangkan Jaringan Tor: Untuk tingkat anonimitas yang ekstrem (meskipun dengan kecepatan yang lebih lambat dan beberapa risiko), Tor Browser mengarahkan lalu lintas melalui beberapa node sukarela, membuat pelacakan hampir tidak mungkin. Ini cocok untuk aktivitas yang memerlukan anonimitas maksimal.

- Perbarui Perangkat Lunak Secara Teratur: Pastikan sistem operasi, browser, dan semua aplikasi Anda selalu diperbarui. Pembaruan seringkali mencakup perbaikan keamanan yang menutup kerentanan yang dapat dieksploitasi untuk pelacakan.

Kesimpulan: Privasi Adalah Perjalanan, Bukan Tujuan Akhir

Meskipun VPN secara signifikan meningkatkan privasi online dengan menyembunyikan alamat IP dan mengenkripsi lalu lintas, ia tidak menjamin anonimitas sepenuhnya. Situs web dan perusahaan teknologi terus mengembangkan metode pelacakan yang lebih canggih, seperti cookies persisten, browser fingerprinting, dan asosiasi login akun, yang dapat mengidentifikasi pengguna bahkan saat VPN sedang digunakan.

Untuk mencapai tingkat privasi yang lebih baik di dunia digital yang kompleks ini, pengguna harus melengkapi penggunaan VPN dengan serangkaian langkah keamanan tambahan. Ini termasuk penggunaan browser dan ekstensi yang berfokus pada privasi, praktik penjelajahan yang bijak, pengelolaan akun yang cermat, dan kesadaran akan metode pelacakan yang terus berkembang. Privasi online bukanlah tombol yang bisa dihidupkan atau dimatikan, melainkan sebuah spektrum dan upaya berkelanjutan yang memerlukan kombinasi alat, pengetahuan, dan kebiasaan digital yang cerdas. Dengan pendekatan yang holistik dan proaktif, individu dapat secara signifikan mengurangi jejak digital mereka dan mendapatkan kembali kendali atas data pribadi mereka di internet.